Faxploit

Check Point Research publica un ejemplo de ataque a través del protocolo de fax, que sigue estando presente en muchas impresoras/copiadoras diseñadas para empresas:

Como antecedente, el fax de hoy en día es ampliamente utilizado en dispositivos de impresión todo en uno por muchas industrias en todo el mundo. Estas impresoras todo en uno se conectan a las redes domésticas o corporativas internas a través de sus interfaces Ethernet, WiFi, Bluetooth, etc. Sin embargo, además, también están conectados a una línea telefónica PSTN (par de cobre) para admitir la funcionalidad de fax que incluyen.

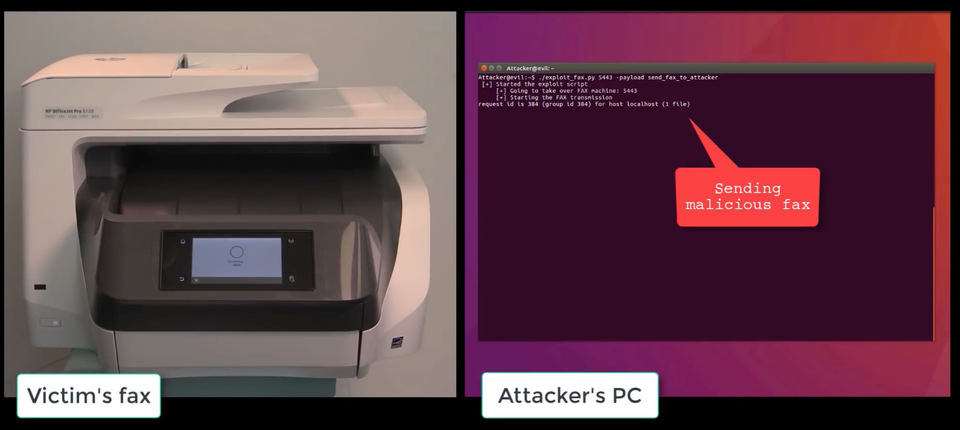

Nuestra investigación se preguntaba qué pasaría si un atacante, con solo una línea telefónica a su disposición y equipado con nada más que el número de fax de su objetivo, pudiera atacar a una impresora todo en uno enviando un fax malicioso. Si la respuesta era 'sí', entonces podría obtener control total sobre la impresora y posiblemente infiltrarse en el resto de la red conectada a esta impresora.

La respuesta, como cabría esperar, fue "sí". Enviando un archivo JPG al fax con un encabezado modificado pudieron tomar control de la impresora y desde la impresora, de todos los equipos en la red a la que estaba conectada.